🥑原文: Toward Achieving Anonymous NFT Trading

VII 讨论:关于匿名性与市场平台的困境

在本文的这一部分,我们将讨论关于隐藏 NFT 所有者地址的困境,以及为什么像 OpenSea 这样的 NFT 市场平台几乎必须得到完全的信任。

原文说的是隐藏 NFT 所有者身份,但我觉得身份本质上就是地址嘛,所有后文全部改为了地址。

目前,由于智能合约的便利性,大量的 NFT 是在以太坊上铸造和交易的。其中,每个「NFT 交易」都被绑定到了一个「an issuer address,所有者地址」上,以便「矿工」可以验证每个「NFT 交易」的签名。由此可见,任何人都可以轻易地获取到给定 NFT 的所有者地址。

一个以太坊地址的生成过程如下:

- 生成 256 位随机数作为私钥;

- 将私钥转化为 secp256k1 非压缩格式的公钥,即 512 位的公钥;

- 使用散列算法 Keccak256 计算公钥的哈希值,转化为十六进制字符串;

- 取十六进制字符串的后 40 个字母,开头加上 0x 作为地址。

其他保护隐私的区块链,如「Monero,门罗币」,可能使用像 RingCT 这样的加密技术来隐藏交易发送者和接收者的地址,但缺乏对智能合约的支持,使得在上面铸造和交易 NFT 变得困难。因此,所有者的隐私保护与 NFT 交易的可行性之间产生矛盾。

那是不是给它写个智能合约就行了?

为了同时保护所有者隐私和实现 NFT 交易,必须做出妥协。

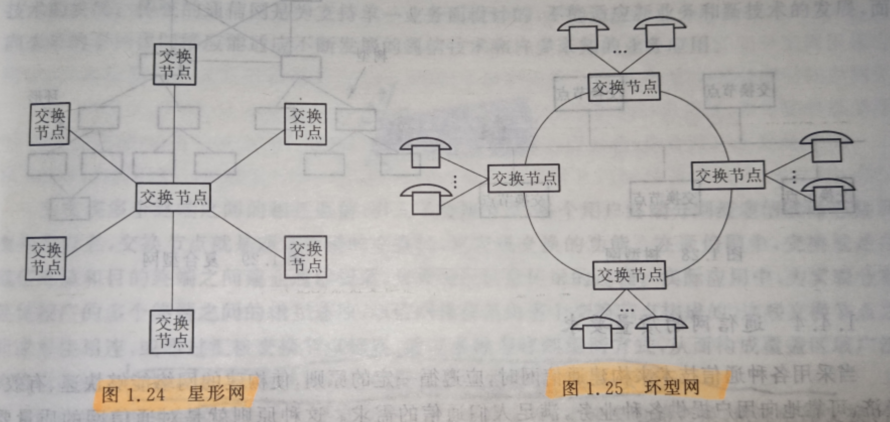

我们通过让市场充当信息交换的中介来解决这个问题。交易链路如下:

用户 A → 交易所合约 → 用户 B 用户 A → 交易所合约 → 用户 B 用户A→交易所合约→用户B

市场通过创建一个「临时地址」来模糊处理这条链路,并且通过引入「假账户」使得从 Alice 到 Bob 的 ETH 流动变得间接。相应地,做出这种妥协的代价是市场知道所有用户的「临时地址」。同时,ETH 转账操作不是由「交易所合约」执行的,而是由市场中的「假账户」来实现的。

由于这一段出现了额外的名词而我又懒得解释了,因此我直接把原文改了😇

注意:「临时地址」是为了模糊 NFT 所有权转移的过程,「假账户」是为了模糊 ETH 转账的过程。

因此,我们的方案需要一个几乎完全可信的市场。

但考虑到现实世界的状况,这个假设是合理的:尽管从理论上讲,市场可能会挪用从 Bob 到 Alice 的 ETH,但这将严重影响到市场的信誉,并导致其市场份额下降。

介于信誉,市场不会私吞交易中的以太币。

此外,区块链上的所有交易都是可追溯的。受害者可以使用这些记录作为仲裁的证据。这意味着,尽管非法行为是可行的,但市场并不愿意这样做,因为证据无法被抹去。

进一步的分析将只讨论一个特殊的情况,即市场没有留下犯罪证据。

虽然但是,区块链上貌似只有 NFT 所有权的转移记录。

VIII 评估

A 安全性分析

我们的方案有三个主要的安全要求:

- 匿名所有权:除了市场之外,没有人能够得知任何 NFT 所有者的真实地址;

- 资产安全性:对于任何非 NFT 所有者来说,转移 NFT 的所有权是不可能的;

- 订单防伪造:市场不能伪造或操纵订单,不能以低价或免费购买任何列出的 NFT 。

以下是从不同攻击角度进行的分析。

1)从 NFT 合约中获取所有者信息

这种攻击可以由区块链中的敌手发起。

直观地说,获取「NFT 所有者地址」的最直接方式是调查「NFT 合约」。由于「NFT 合约」中存储了每个代币及其所有者地址的列表,并且区块链保留了所有 NFT 交易的历史,因此攻击者可以在 NFT 铸造后查询历代所有者的地址。

尽管在我们的方案中「NFT 所有者地址」被编码为一个承诺:

C B o b = G ⋅ a d d r 2 + H ⋅ r 2 C_{Bob} = G \cdot addr_2 + H \cdot r_2 CBob=G⋅addr2+H⋅r2

但承诺值 C B o b C_{Bob} CBob 中仍然包含了 Bob 的区块链地址信息 a d d r 2 addr_2 addr2。

回顾:本文中 NFT 合约存储的都是「关于所有者地址的承诺」,且采用的是 Pedersen 承诺方案。

从这个角度来看,直接从 C B o b C_{Bob} CBob 中获取 a d d r 2 addr_2 addr2 是一种方法。然而,承诺的「计算隐藏」属性保证了,即使是「概率性多项式时间」攻击者也无法提取承诺中的信息,这得益于其内部构造所依赖的解决「离散对数问题」的困难性。因此,「匿名所有权」得到了保护。

2)查找代理所有者

以太坊的一个显著特性是默认公开,意味着每笔交易都是明文形式的,并且可以在以太坊上查看。

在「NFT 所有权转移」的过程中,卖方的「代理」参与其中,并与特定的 NFT 交易绑定。此外,每个「代理」只被分配给一个唯一的用户。

基于上述分析和前文分析,敌手可能放弃从「承诺」中获取所有者地址,改为通过「代理」来获取「代理所有者」,而「代理所有者」正是某个 NFT 的当前或前任所有者。

简而言之,由于卖方的「代理」需要执行「NFT 所有权转移」这一交易,因此「代理」的地址会被暴露,敌手可能通过「代理」来寻找它背后的所有者。

然而,「代理」只与所有者生成的「临时密钥」相关联,并且「临时密钥」与所有者地址之间没有代数关系。此外,在我们的方案中,「代理」与其所有者之间没有直接交互。授权命令也是通过安全的链下通道发送给市场,然后由市场转发给「代理」的。因此在区块链的记录中,总是市场与「代理」进行交互。因此,攻击者无法找到所有者与「代理」之间的任何关系。因此,「匿名所有权」得到了保护。

一是,「代理」是和「临时密钥」绑定的;二是,「代理」和它的所有者之间没有直接交互。

3)调查以太币流动

这是基于旁信息的敌手攻击之一。

对于支付,ETH 流动从买家开始,流向市场,然后流到卖家,这可能暴露了他们参与 NFT 交易的事实。此外,通过调查被转移的 ETH 金额和最近出售的 NFT,可以确定被交易的 NFT 的价格。这对于高价值的 NFT 尤其有效。

个人感觉:敌手首先对某一 NFT 和若干 ETH 交易进行匹配,基于 NFT 的售价和 ETH 转账交易的额度。只要匹配成功,敌手就能找到参与 ETH 转账交易的买家和卖家,从而获取到他们的地址。

然而「假账户」机制使得追踪买家和卖家之间的联系变得困难。

在支付过程中,Bob 首先向「假账户 A」支付。NFT 所有权转移后,市场平台使用「假账户 B」以相同的金额支付给 Alice 。因此,无法观察到从 Bob 到 Alice 的直接 ETH 流动。

使用「假账户」有两个优势:

- 一是,市场控制着一大批「假账户」,并且新「假账户」的生成可以很容易地在链下完成。

- 二是,买家和卖家所使用的「假账户」不同,并且这两个「假账户」之间也没有直接的联系。

又由于所有的「假账户」都由市场控制,因此这个庞大的「假账户」网络可以很容易地实现复杂的 ETH 转移。从攻击者的角度来看,这些交易看起来与其他区块链用户之间的正常交易没有区别。因此,攻击者无法找到 NFT 买家和卖家之间明显的联系。因此,「匿名所有权」得到了保护。

4)恶意更改 NFT 的所有权

敌手的另一种攻击视角是更改他人的 NFT 所有权。

一种方法是攻击以太坊本身并创建一个恶意的区块,这也被称为「50% 攻击」。由于这需要巨大的计算能力,因此在区块链研究中通常被认为是不可能的。

另一种方法是伪造 NFT 的所有权证明,从而使冒充 NFT 所有者并出售 NFT 成为可能。在这种情况下,问题转变为没有打开知识的情况下生成给定承诺的有效证明。

引入的证明方案是 Schnorr 协议的一个常见扩展。

因此,我们提供一个简短的证明思路:设 A 为一个敌手,它说服诚实的验证者在两个挑战 c 1 , c 2 c_1,\ c_2 c1, c2 进行回滚。相应的两个证明是 ( x 1 , y 1 ) (x_1, y_1) (x1,y1) 和 ( x 2 , y 2 ) (x_2, y_2) (x2,y2)。然后

a d d r = x 2 − x 1 c 2 − c 1 , r = y 2 − y 1 c 2 − c 1 addr = \frac{x_2−x_1}{c_2−c_1},\ r = \frac{y_2−y_1}{c_2−c_1} addr=c2−c1x2−x1, r=c2−c1y2−y1

还是看不懂啊,这篇论文根本没有细写承诺方案😇

这与 A 不知道承诺的打开事实相矛盾。因此,生成有效证明的唯一方式是知道所有者的地址和非随机数。因此,攻击者在伪造方面没有优势。

由此「资产安全性」得到了实现。

5)对抗市场平台的安全性

如前所述,在我们的方案中,市场几乎是被完全信任的。「几乎」这个词意味着市场不会泄露 NFT 所有者的地址。但是,当出现一个价格异常高昂的 NFT 时,市场可能会腐败,并希望通过与「交易所协议」的交互来获得这个 NFT 。

前面已经讨论了伪造「承诺证明」的不可行性。虽然市场知道 a d d r addr addr,但由于市场没有对 r r r 的知识,因此市场也是无法生成有效证明的。

然而,市场的另一个优势是能够访问「交易所协议」。如果市场操纵一个卖家提交的「出售订单」到极低的售价,那么市场自己可以创建一个「购买订单」并合法地购买目标 NFT 。

但这也是不可行的,因为每个订单都附有一个由「临时密钥」生成的 ECDSA 签名,从而为「交易所协议」提供身份验证。为了成功地模仿一个「出售订单」,市场必须在不了解相应「临时密钥」的情况下产生一个有效签名。

个人感觉:市场是新建一个「出售订单」并试图对它进行签名,而非直接修改原「出售订单」的售价。

然而,根据 ECDSA 的安全性,市场成功的概率是微乎其微的。这保证了市场不能以一个极低的价格出售高价值的 NFT,并声称它得到了 NFT 卖家的认证。因此,用户在使用市场时不必担心自己的损失。

由此「订单防伪造」得到了实现。

B 性能分析

在「EVM,以太坊虚拟机」中,智能合约的执行可以分为几个基本操作。这些操作由验证者执行,需要计算资源「Gas」。除了代币的价格之外,「交易发起者」还需要向矿工支付相应的「Gas」成本。涉及到的操作或智能合约空间越复杂,交易费用就越高。因此,交易费用是调查区块链应用性能的一个重要因素。

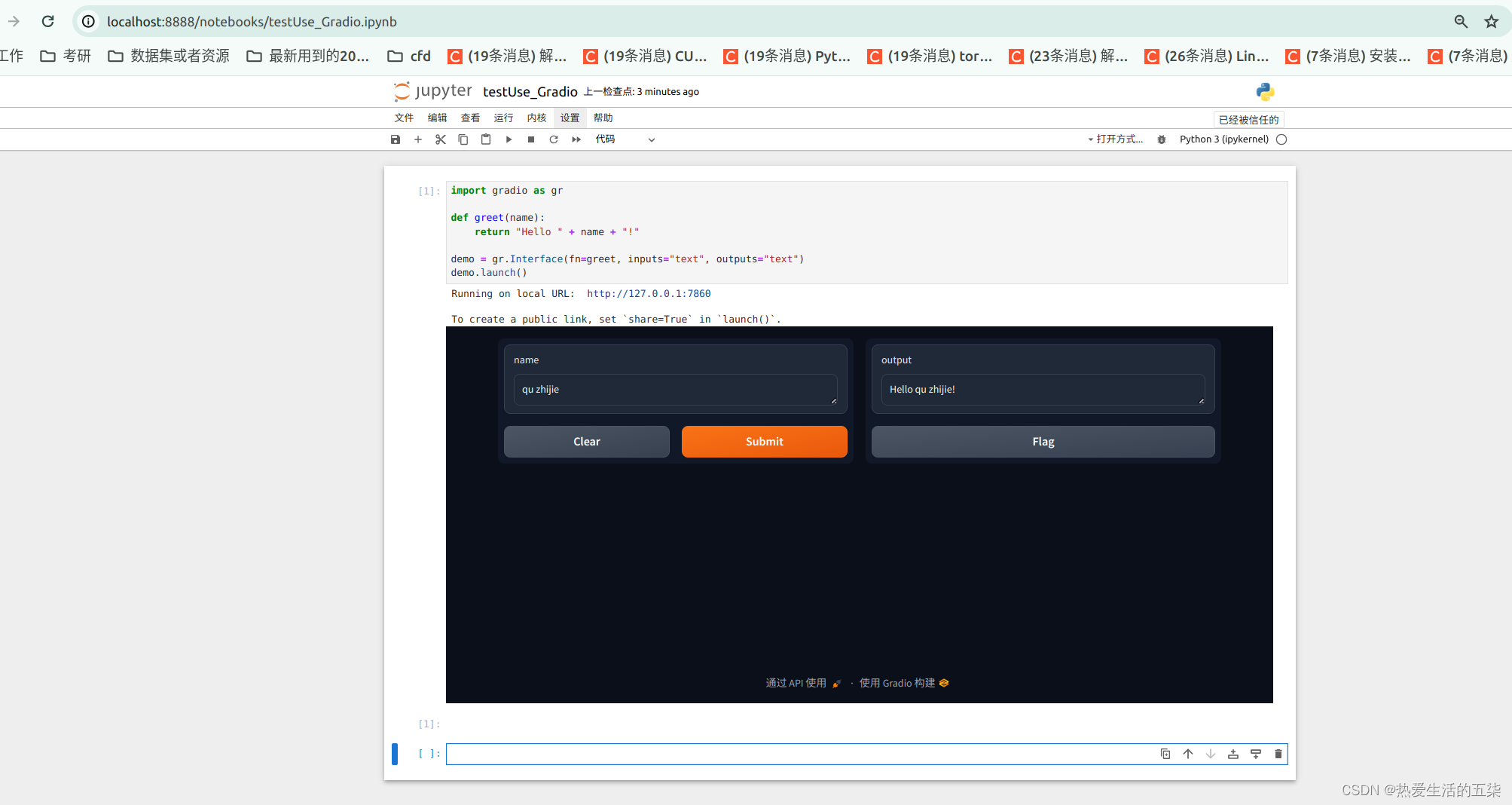

如下图所示,这是我在 OpenSea 网站发起的一次购买操作。里面就提示了,我不仅需要支付购买 NFT 所有权的钱,还要支付相应的 Gas 费用:

官网:Gas 费用用于补偿被称为「节点运营商」或「网络验证者」的实体,这些实体的作用是验证区块链上的交易。OpenSea 所支持的每个区块链都有不同的 Gas 费用,这些费用根据每个区块链验证交易的方式而有所不同,其中两种主要的验证方法是:权益证明和工作量证明。

另一方面,智能合约的运行时间由以太坊的区块时间决定,这被认为是固定的。对于我们高度依赖的合约方案,与时间成本相关的瓶颈取决于区块链本身的扩展性。提高区块链的扩展性是一个关键问题。然而,区块链的扩展性取决于 NFT 系统所使用的底层区块链,比如以太坊。我们假设使用 OpenSea 所采用的以太坊。因此,这超出了我们的研究范围,我们不会对时间成本进行评估。

虽然看不懂,但应该说的就是没有时间成本这一实验指标。

由于我们的方案是在 OpenSea 所使用的 NFT 交易所系统上的改进,因此现有部分的功能不会受到我们工作的影响。此外,我们只估计了修改部分的额外「Gas」成本。我们方案增加的「Gas」成本越小,它被接受的程度就越高。

实验指标只有 Gas 成本,且只测试了原文方案中新增的功能。

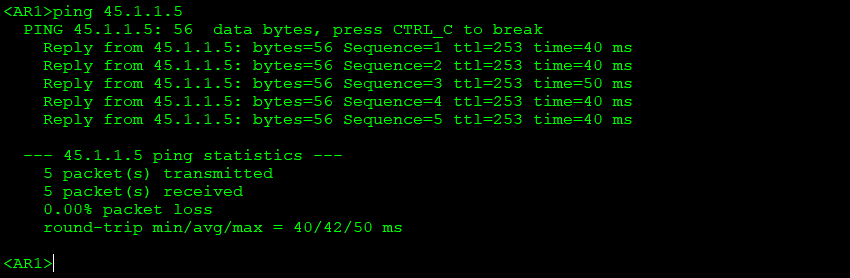

我们在 Rinkeby 测试网上模拟了一个完整的 NFT-to-Ether 匹配交易来估算「Gas」成本。

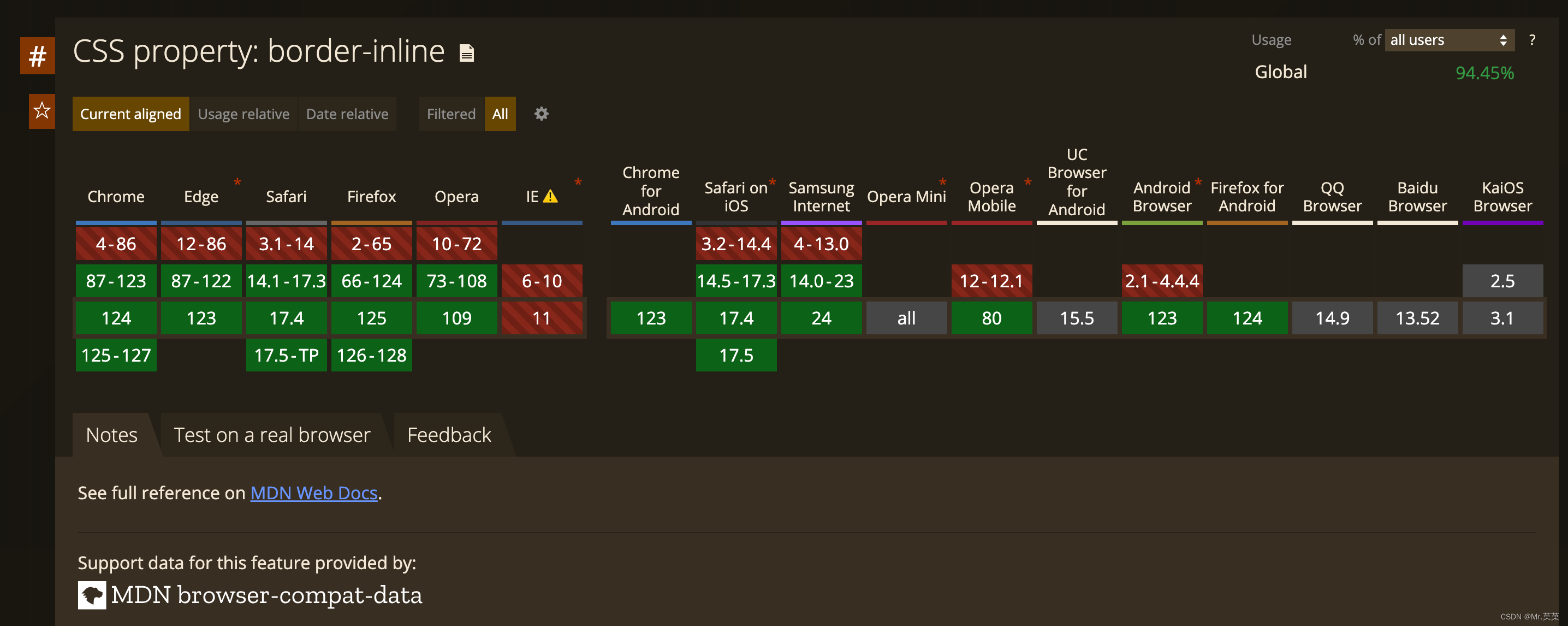

由于我们方案中应用了椭圆曲线密码学,因此我们在合约中引入了 Elliptic-curve-solidity 库以实现高效的椭圆曲线计算。采用的椭圆曲线是 secp256k1( y 2 = x 3 + 7 y^2 = x^3 + 7 y2=x3+7)。

从下表中可以看出,对于每次 NFT 交易,最消耗「Gas」的操作是「验证证明」:

「Gas」成本以 ETH 和美元为单位展示。请注意,ETH 价格是在 2022 年 11 月 20 日获得的。

注意「验证证明」操作只会占用智能合约的计算能力,而没有利用任何的存储空间。这通常被认为是智能合约中最昂贵的操作。因此,将证明的验证分配给智能合约只增加了很少的额外成本。

什么意思?因为只涉及时间消耗不涉及内存消耗吗?

此外,「Gas」成本之和表明,一个成功的 NFT 交易的「Gas」成本仅增加了 0.00078 ETH 或 0.94 美元。作为比较,我们引入了一个名为 Otherdeed 的 NFT 集合的交易。对于单个代币的销售,交易费用为 0.0044 ETH 或 5.32 美元。因此,为了隐私而产生的额外费用对于当今的区块链用户来说是完全可以接受的。

原文为了实现隐私保护而增加了一些额外的功能,这些功能所产生的「Gas」成本,对于一个 NFT 交易固有的「Gas」成本来说,是可以接受的。

尽管在 RW 一节中比较了各种相关方案,但这些方案没有一个实现了与我们相同的根本隐私属性,即匿名所有权。因此,与它们的「Gas」成本进行比较是没有意义的。只要我们的方案在 OpenSea 的 NFT 交易所系统中取得可接受的结果,它就被证明是合适的。

![[InternLM训练营第二期笔记]5. LMDeploy 量化部署 LLM 实践](https://img-blog.csdnimg.cn/direct/b150c2178066436681f0212e7b07e961.png)

![Sqli-labs靶场第25关[Sqli-labs-less-25]自动化注入-SQLmap工具注入](https://img-blog.csdnimg.cn/img_convert/05abcfbba65486c765d51528acf272b0.png)

![[Algorithm][前缀和][和为K的子数组][和可被K整除的子数组][连续数组][矩阵区域和]详细讲解](https://img-blog.csdnimg.cn/direct/62502bb9feed47ea98b3674669cc7d45.png)